El delito de amenazas a través de Internet

El principal motivo de este aumento es el alto número de denuncias interpuestas por ciudadanos y suponemos que este aumento es debido al mayor uso de redes sociales y medios de comunicación que se encuentran disponibles.

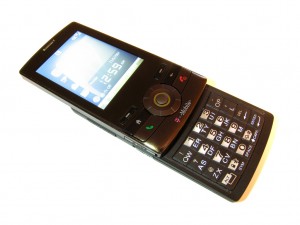

Otro punto que debemos tener en cuenta es el crecimiento del uso de smartphones entre los españoles, del uso de aplicaciones de mensajería y de conexión a redes sociales.

Posiblemente en la mayoría de los casos tanto la persona que realiza estas acciones, como la persona que las recibe, desconocen que se está cometiendo una infracción penal y las graves consecuencias legales que pueden tener estos hechos, en este caso indicar que en el Código Penal Español se encuentra recogido el Delito de Amenazas. Código penal Artículos 169, 170 y 171 . Acciones que pueden ser catalogadas como revelación de secretos, atentado contra el honor o la intimidad de otras personas, las injurias graves o las amenazas directas y ciberacoso.

Y no hay que olvidar el medio en el cual se realizan dichas amenazas, el medio tecnológico mediante aplicaciones con atractivos diseños y fáciles de usar. Probablemente el realizar una amenaza cara a cara es mucho más difícil que enviar un sencillo mensaje en un momento puntual.

Lo cierto es que la identificación del autor o autores de este delito de amenazas mediante una investigación es algo ya muy bien trabajado por parte de las fuerzas policiales, por lo que la sensación de anonimato es totalmente falsa y debemos ser conscientes de ello, por varios motivos:

- En las acciones o navegación que realizamos, dejamos rastro y se puede seguir.

- En los servicios o aplicaciones que utilizamos, estamos registrados mediante correo electrónico u otros métodos, por lo que puede identificarse a la persona.

- Nuestros dispositivos al conectarse a la red tienen una dirección IP, que permite identificarlo y diferenciarlo de los demás inequívocamente.

Últimos comentarios